前回の記事では、iOSデバイスに対してパスコードを設定し、運用の自動化を図る手順を見ていきました。今回は、”デバイス制御-iOS編#2”として、AirWatchを使ったハードウェアおよびOS標準機能の利用制限についての実例を見ていきます。

ハードウェアおよびOS標準機能をどこまで使うか?

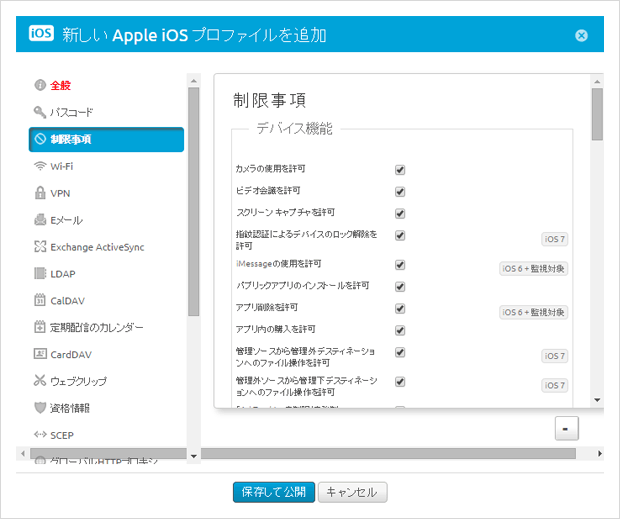

スマートデバイスに搭載されるハードウェアのうち、データ漏えいのリスクにつながりやすいものはやはり”カメラ”ということになるかと思います。AirWatchには、制限事項設定の機能として、カメラの利用のON/OFFを制御できる項目があります。

【図1】デバイス機能制限設定画面

OSの標準機能にも、悪用すればデータ漏えいを助長しかねない機能があります。たとえばスクリーンキャプチャ機能を使えば、業務データを表示している画面を簡単にデータ化できてしまいます。 Extensibilityという機能で、アプリケーションからアプリケーションにデータを渡す動作を使えば、業務データを個人のオンラインストレージに保管できます。AirDrop機能でデバイス間でデータを受け渡す機能もリスクになりえますし、場合によってキーボードの予想入力機能はメールアドレスの打ち間違いにつながるかもしれません。

MDMの制御によって、これらの機能を無効化することができます。

・・・と、ことはそれほど簡単ではありません。これらの機能は非常に便利ですし、うまく使えば業務の効率を大きく変化させる大事な技術要素であることもまた事実です。

すなわち、利用者の利便性とデータ漏えい対策は表裏一体であり、これらをいかに細かくコントールするかが肝要になってきます。

機能制限を上手に運用にするには組織やポリシーに合わせた細かい設定が必要

前項で記載した通り、ハードウェアやOSの機能のON/OFFは比較的簡単に設定をすることが可能です。しかし、実際にこれを運用すると考えたとき、営業部門からは「顧客先で本人確認書類を撮影できたら便利」と言った声が上がるかもしれません。また、設計開発部門からは特殊な画像形式のファイルを特定のアプリに読み込ませたいというニーズも出てくるでしょう。

AirWatchのように大規模運用を想定した高機能なMDMでは、これらの制御をどのような範囲で適用していくかを企業の事情や考え方に合わせて細かくコントロールする機能を備えています。

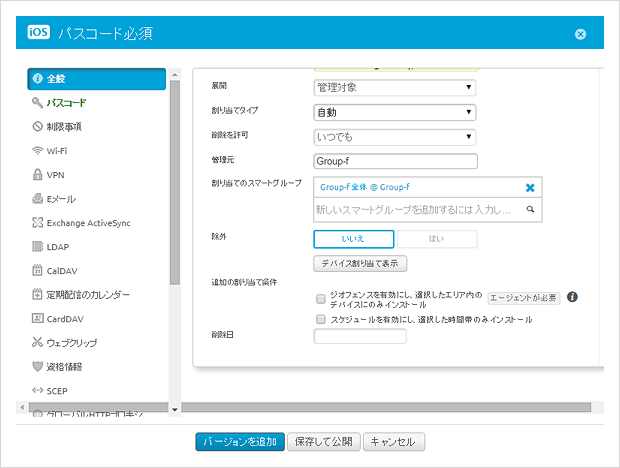

【図2】パスコードポリシー設定画面

AirWatchでは、機能制限を組み込んだ”プロファイル”の割り当てを、どの端末に(スマートグループ)、どの場所に(ジオフェンス)、いつ(スケジュール)割り当てるかを組み合わせて制御することができます。

特にスマートグループは強力な機能であり、運用する企業内の組織やユーザ、端末のOSや機種、など様々な値をもとにダイナミックなグループを構成することができます。

この機能を使って、企業の組織構造、あるは特定のグループ、システム環境などをもとに適切な制限を適用することで、端末利用者の利便性とデータ漏えい対策のバランスを保ちながら、効率的な運用を行うことが可能になります。

次回は、アプリケーション運用-iOS編として、企業内で自社アプリケーションを配信する運用やパブリックアプリケーションを安全に活用する方法をご紹介します。

※本内容に関する注意事項

- (1)

- 本内容に記載されている設定値等はあくまでも例示であり、実装に当たってはお客様の環境やご要件に合わせた検討・実証が必要です。

- (2)

- 本内容は、執筆時点のAirWatchの最新バージョンの機能をベースに記載されています。そのため、製品仕様の変更等により、記載の内容が変更あるいは実装できなくなる可能性もあります。